ULTIME

NOTIZIE

IL MAGAZINE INFORMATIVO DI NETECH SU SICUREZZA,

CLOUD, MANAGED SERVICES E TECNOLOGIE INFORMATICHE

Categorizzazione armonizzata per le attività/servizi dei soggetti NIS2

Modello di categorizzazione e analisi armonizzata in nuova determinazione dell’ACN per la mappatura dei servizi e delle attività dei soggetti NIS2, al fine di individuare porzioni delle infrastrutture IT e di rete su cui è opportuno implementare misure di sicurezza informatica più mirate e incisive.

Strategia Zero Trust, validazione continua all’interno del perimetro

Monitoraggio continuo delle attività degli utenti dopo il primo accesso e processo di autorizzazione costante, dove la fiducia deve adattarsi al variare delle condizioni e del rischio, per una efficace strategia di cybersecurity Zero Trust nelle aspettative verso i fornitori di servizi gestiti di sicurezza informatica.

Il ransomware sfrutta con elevata rapidità le vulnerabilità dei sistemi

Recenti episodi di attacco mostrano una estrema rapidità con cui gli attaccanti hanno saputo sfruttare vulnerabilità appena scoperte o addirittura zero day nei sistemi esposti a internet delle vittime, per accedere alla rete, diffondersi lateralmente fino al rilascio di ransomware.

AI e cybercrime spingono l’aumento degli attacchi informatici nel mondo

Nuovo record nel numero di attacchi informatici registrati nel mondo nel corso del 2025 nei dati dell’ultimo Rapporto Clusit, a spingere l’incremento degli incidenti sono il cybercrime e l’adozione diffusa dell’AI, sia in tecniche di attacco che nella difesa, dove pure può aprire vulnerabilità sfruttabili dagli attaccanti.

Gestione dei fornitori, stretta nei requisiti di sicurezza con il DORA

Obblighi e strumenti disposti dal DORA per la gestione del rischio dei fornitori di servizi ICT per le entità finanziarie europee, dal registro dei fornitori ai diritti di accesso, ispezione e audit che devono essere previsti da contratto, fino alla valutazione del rischio di concentrazione.

Guida applicativa dell’UE al Cyber Resilience Act per i prodotti digitali

Guida applicativa pubblicata dalla UE sulle misure per la cybersecurity in capo ai produttori di prodotti digitali, che includono principi di security-by-design ed estendono la responsabilità all’intero ciclo di vita dei prodotti, con gestione delle vulnerabilità, rilascio degli aggiornamenti e notifica degli incidenti.

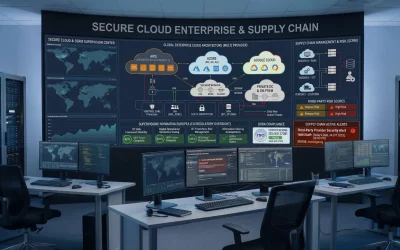

Vishing e strumenti di attacco automatizzati minacciano gli ambienti cloud

Evoluzione degli strumenti automatici per esplorare le risorse in rete accedendo ad applicazioni SaaS in cloud dopo aver effettuato l’accesso grazie a credenziali rubate e codici di autenticazione MFA ottenuti con tecniche di vishing.

Sovranità nei servizi cloud, l’hosting locale dei dati non basta

L’hosting locale dei dati non basta a definire per la sovranità del cloud, occorre anche che i dati siano accessibili, gestiti e governati esclusivamente all’interno della giurisdizione del cliente che utilizza il servizio.

Prove forensi e fattore tempo nelle prime fasi di un attacco cyber

Importanza delle azioni del personale non tecnico nei primi momenti successivi a un incidente informatico per la raccolta delle prove forensi necessarie a ricostruire e comprendere l’accaduto, dimostrare la conformità ed eliminare forme di persistenza, oltre all’utilizzo per segnalazioni e in caso di contenziosi.